Se lancer dans le processus de mise en conformité SOC 2 marque une étape importante pour toute entreprise, car cela témoigne d'un engagement en faveur de pratiques de sécurité rigoureuses et du respect des normes exigées par le secteur. Chez UpSlide, cet objectif ne visait pas simplement à cocher des cases, mais plutôt à instaurer une relation de confiance durable avec nos clients du secteur des services financiers.

Tout au long de ce blog, je vais te faire part de notre expérience en matière de mise en conformité SOC 2, en t'expliquant pourquoi on s'y est mis, comment on s'y est pris et les leçons qu'on en a tirées. J'ai aussi créé une liste de contrôle simple pour la conformité SOC 2 afin d'aider d'autres organisations. Elle te donnera des conseils pour choisir la bonne plateforme de conformité, évaluer ton niveau de préparation interne et faire des choix éclairés concernant les types d'audit.

Qu'est-ce que la conformité SOC 2 ?

Le SOC 2, ou « Service entreprise Type 2 », est un référentiel de conformité élaboré par l'American Institute of Certified Public Accountants (AICPA) afin de garantir que les prestataires de services tiers stockent et traitent les données des clients en toute sécurité.

La conformité SOC 2 témoigne de la solidité des pratiques de sécurité entreprise, de son engagement à respecter les meilleures pratiques du secteur et de sa volonté de protéger les intérêts de ses clients et parties prenantes.

Les pratiques de sécurité chez UpSlide

Chez UpSlide, la sécurité a toujours été un principe clé lors de la conception de notre produit et de nos processus. Nous veillons à ce que les données sensibles soient stockées uniquement dans ton infrastructure, nous effectuons régulièrement des audits et des analyses de vulnérabilité, et nous utilisons des processus et des technologies de pointe.

Au fur et à mesure que notre entreprise grandissait et que les attentes et les exigences de nos clients évoluaient, on a dû multiplier due diligence les évaluations de sécurité. Cette expérience nous a amenés à identifier des points à améliorer au sein de notre entreprise et a soulevé de nombreuses questions importantes :

- Comment rédiger des politiques de sécurité pertinentes et conformes ?

- Comment pouvons-nous continuer à garantir la confiance entre nos clients et nous ?

- Comment pouvons-nous mieux nous préparer pour gérer les déploiements en entreprise ?

En 2019, on a décidé de renforcer nos mesures de sécurité en :

Rédaction officielle de nouvelles politiques, notamment :

- Politique générale de sécurité

- Politique de protection et de gestion des données

- Politique de continuité des activités et de gestion

- Plans d'intervention en cas d'incident

- Programme de gestion des vulnérabilités

Fournir à notre équipe les outils dont elle a besoin :

- Solution de gestion des appareils mobiles (MDM) pour gérer à distance tous les appareils

- Détection et réponse au niveau des terminaux (EDR) pour tous les appareils

- Moteur d'analyse des vulnérabilités sur notre infrastructure

- Analyse statique du code

Pourquoi avons-nous décidé de nous conformer à la norme SOC 2 ?

On s'efforce sans cesse d'améliorer ces politiques et programmes initiaux pour que nos clients restent satisfaits et aient pleinement confiance en nos mesures de sécurité.

Tu te dis peut-être : « Pourquoi se lancer dans un processus de mise en conformité SOC 2 si tu as déjà de solides pratiques de sécurité et que tes clients en sont satisfaits ? »

La réponse est simple : on a voulu aller encore plus loin pour nos clients, rester à la pointe du secteur et proposer les meilleurs produits, le meilleur service client, la meilleure infrastructure et les meilleures mesures de sécurité.

En plus, faire réaliser un audit externe de notre programme et de notre posture de sécurité n'était plus une option ; c'est désormais une obligation. C'est pourquoi, fin 2022, on s'est lancés dans le processus de mise en conformité SOC 2.

On s'efforce toujours d'aller au-delà des attentes de nos clients, de devancer les normes du secteur et d'offrir les meilleurs produits, le meilleur service client, la meilleure infrastructure et les meilleures mesures de sécurité.

Julien Villemonteix

UpSlide

Idées reçues courantes sur l'audit SOC 2

#1 Ça ne te dispensera pas des futurs contrôles de sécurité

Le fait d'être certifié SOC 2, ISO 27001 ou selon toute autre norme ne signifie pas que tu n'auras plus à te soumettre à des évaluations de sécurité à l'avenir. Cela peut toutefois signifier que tu auras moins d'évaluations approfondies à passer. De plus, les clients peuvent toujours te demander de réaliser leurs propres évaluations sur mesure, auxquelles tu devras te conformer.

#2 Ce n'est pas un succès permanent, et tu devras le renouveler

Tu dois renouveler ton label de conformité SOC 2 chaque année. Ta certification ISO 27001 peut être valable jusqu'à trois ans, mais tu devras tout de même te soumettre à des audits de moindre envergure chaque année.

#3 SOC 2 n'est pas une certification

Beaucoup d'entreprises prétendent être « certifiées » SOC 2, mais c'est une idée fausse.

La terminologie correcte est « conforme à la norme SOC 2 », ce qui signifie qu'un auditeur a vérifié ta conformité à la norme SOC 2. Si tu optes pour la norme ISO 27001, il s'agit bien d'une certification, et tu peux affirmer en toute confiance que tu es certifié.

#4 Ça n'affecte que tes équipes de sécurité ou informatiques

Les certifications SOC 2, ISO 27001 ou toute autre certification de sécurité ont un impact sur l'ensemble de ton entreprise. Tout au long de l'audit, tu devras solliciter l'aide d'autres équipes, telles que :

- L'équipe juridique va examiner et valider les politiques.

- L'équipe RH va mettre en place des changements qui te permettront d'être en conformité, par exemple des vérifications des antécédents.

- Les équipes de développement et informatiques doivent fournir des justificatifs que ton auditeur examinera.

- les dirigeants et les équipes de direction pour garantir que ton projet soit largement adopté.

La mise en conformité SOC 2 est un travail d'équipe ; je te recommande donc d'impliquer toutes les parties prenantes internes dès le lancement du projet.

Liste de contrôle de conformité SOC 2 UpSlide

#1 Choisis une plateforme de conformité robuste

En tant qu'entreprise SaaS de taille moyenne, notre équipe chargée de la conformité ne compte pas quinze personnes ; nous avons donc dû nous appuyer sur des outils pour nous aider à nous mettre en conformité avec la norme SOC 2. Nous avons cherché des outils qui :

- Intègre-toi à notre infrastructure technique existante (Azure DevOps, Microsoft , Entra ID, Trello et Notion) pour permettre la collecte automatique de preuves

- Suivre l'état de notre conformité SOC 2

- Aide-nous à centraliser le stockage de nos politiques

- Intégrer les équipes internes pour les formations à la sécurité, les vérifications d'antécédents, etc.

- Mets-nous en contact avec des auditeurs

- Désigne un interlocuteur dédié pour nous aider à répondre aux questions relatives à la conformité.

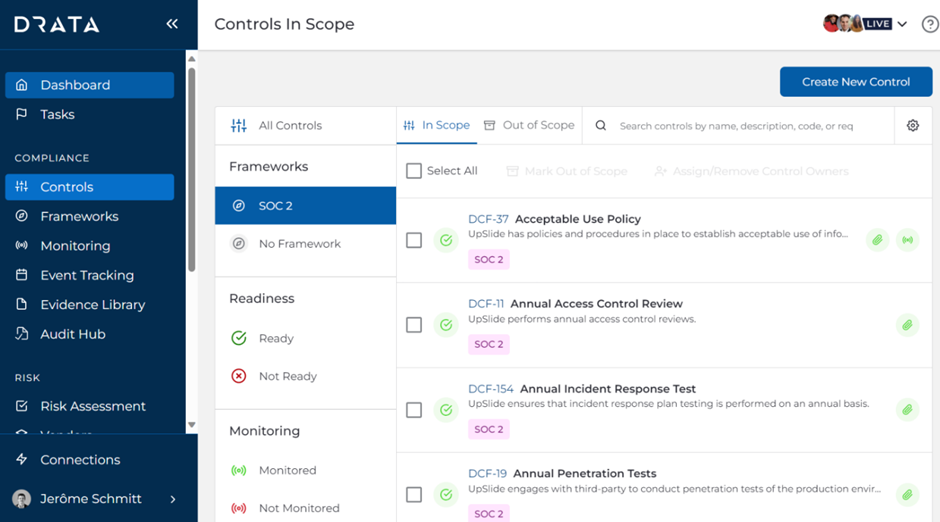

On a choisi Drata parce que c'était la plateforme qui offrait le meilleur rapport qualité-prix en matière d'intégration lors de notre analyse comparative.

Tu cherches sûrement une solution qui te permette de consacrer plus de temps à des tâches utiles plutôt qu'à la collecte de données ; d'après notre expérience, 75 % de nos données ont été collectées automatiquement.

#2 Évaluer les processus internes et identifier les lacunes

On était plutôt confiants : grâce à la maturité de notre programme de cybersécurité existant, on pensait être sur le point d'atteindre la conformité SOC 2. On a utilisé Drata pour avoir une vue d'ensemble de toutes les lacunes qu'il fallait combler pour atteindre la conformité SOC 2.

À partir de ce constat, on a défini nos premières tâches :

- Configure les intégrations pour la surveillance automatique et la collecte de preuves.

- Fournis nos politiques existantes, puis crée-en de nouvelles à l'aide des modèles fournis.

- Télécharge d'abord les preuves relatives aux contrôles non surveillés, par exemple les résultats des tests d'intrusion et des analyses de vulnérabilité.

En identifiant clairement les lacunes à combler, il est plus facile de définir les tâches à accomplir et d'atteindre la conformité SOC 2.

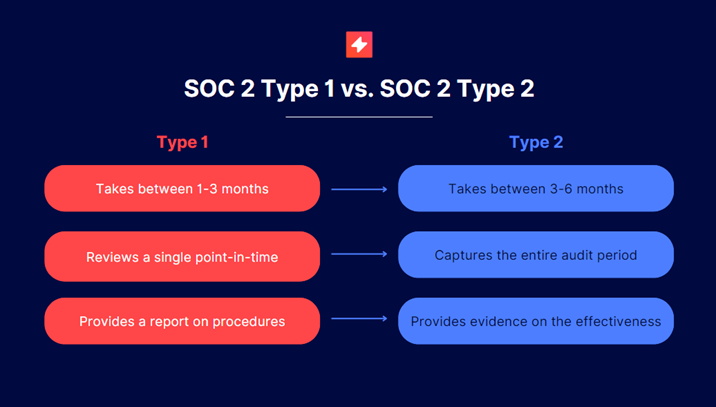

#3 Choisir entre SOC 1 et SOC 2

Une fois que nous avons eu la certitude que notre programme de sécurité était conforme à la norme SOC 2, nous nous sommes posé la question suivante : faut-il opter pour la certification SOC 2 Type 1 ou SOC 2 Type 2 ? Voici la différence entre les deux :

SOC 2 Type 1 :

Le SOC 2 Type 1 est un audit ponctuel au cours duquel l'auditeur vérifie ta conformité actuelle à la norme SOC 2 :

- Avantages : C'est plus rapide à mettre en place et c'est un bon moyen de vérifier si ton programme de sécurité actuel est conforme.

- Inconvénients : ça va vite devenir obsolète, et tu devras peut-être quand même te soumettre à un audit de type 2.

SOC 2 Type 2 :

Un audit SOC 2 dure généralement entre 3 et 6 mois. Le SOC 2 ne porte pas sur un moment précis, mais reflète l'état général de la sécurité de ton entreprise.

- Avantages : C'est un label bien plus crédible auquel tes clients feront confiance.

- Inconvénients : cela demandera une implication plus active de ta part, et tu devras surveiller en permanence les pratiques mises en œuvre pour t'assurer que tu respectes bien les règles.

Chez UpSlide, on a choisi la certification SOC 2 Type 2 parce qu'elle reflète notre engagement à long terme en faveur de pratiques de sécurité rigoureuses.

Exigences de conformité SOC 2

La norme dans le secteur prévoit une période d'audit de six mois, mais en raison d'autres engagements, on a décidé d'opter pour une période d'audit de trois mois la première année.

Voici à quoi ressemble une période d'audit SOC 2 :

On a commencé notre audit SOC 2 en partant d'une excellente position, car on avait :

- On a déjà rédigé nos politiques et fait en sorte qu'elles soient signées par les personnes concernées, comme nos employés et nos équipes de direction.

- On a atteint un taux de conformité de 100 %.

- On a mis en place une procédure pour vérifier régulièrement qu'on respecte bien les règles.

La première étape importante consiste à trouver un auditeur, et après en avoir discuté avec notre partenaire en matière de conformité, nous avons choisi Sensiba.

Pendant qu'ils mènent l'audit, tu dois surveiller en permanence et corriger les lacunes de conformité qui pourraient apparaître, comme un cryptage de disque qui ne fonctionne pas sur un appareil spécifique ou une authentification multifactorielle (MFA) qui n'est pas correctement détectée pour un compte utilisateur.

Nous te recommandons de vérifier manuellement tes justificatifs avant la fin de la période, afin de t'assurer que tu as bien téléchargé les bons documents et que tu as demandé un deuxième avis aux experts de ta plateforme de conformité. Tu devras également préparer une description du système, c'est-à-dire une présentation générale de ton entreprise, de tes logiciels et de ton programme de cybersécurité ; ton auditeur pourra t'aider dans cette démarche.

Ton auditeur va maintenant rassembler toutes les preuves issues de ta plateforme de conformité, les examiner et éventuellement te demander des preuves supplémentaires, par exemple :

- Des modifications du code ont été intégrées en production pendant la période d'audit.

- Des détails sur les tests de régression qui ont été effectués.

Une fois que tu auras fourni des pièces justificatives supplémentaires à ton auditeur, celui-ci pourra finaliser ton rapport d'audit.

La ligne d'arrivée : la conformité SOC 2

Si tout se passe bien, tu devrais maintenant disposer d'un rapport assorti d'une opinion « sans réserve », ce qui signifie que tu as réussi à démontrer que ton entreprise est conforme à la norme SOC 2. Si ton rapport comporte une opinion « avec réserve », cela signifie qu'il te reste encore des points à améliorer, mais que tu es en bonne voie pour atteindre tes objectifs !

N'oublie pas que la conformité SOC 2 n' est pas une démarche ponctuelle ; tu devras continuer à améliorer tes pratiques de sécurité pour garantir le bon déroulement des renouvellements de tes audits.

On coche les cases de notre liste de contrôle de conformité SOC 2

On est super fiers d'avoir réussi notre audit SOC 2 sur la sécurité de l'information, car ça montre bien notre engagement envers les normes les plus strictes en matière de sécurité, de disponibilité, d'intégrité du traitement et de confidentialité.

Si tu souhaites consulter notre rapport SOC 2, demande l'accès ici.

En bref

SOC 2 est un référentiel de conformité élaboré par l'AICPA pour attester de l'engagement d'une entreprise à mettre en œuvre des pratiques de sécurité rigoureuses et à respecter les normes.

Suis notre liste de contrôle de conformité SOC 2 pour garantir le succès de ton audit SOC 2 : choisir une plateforme de conformité fiable, évaluer les processus internes et identifier les lacunes, et choisir entre SOC 1 et SOC 2.

Les idées reçues les plus courantes concernant un audit SOC 2 sont les suivantes : il ne te dispense pas d'évaluer la sécurité à l'avenir, ce n'est pas une réussite définitive, ni une certification.